LIDERÁANTES DEQUE TEATAQUEN.

Ciberseguridad proactiva para empresas que no pueden darse el lujo de parar.

DE LA SOLICITUD

AL HALLAZGO VERIFICADO.

Cuatro pasos, visibilidad total.

SOLICITUD

Nos contas tu alcance. Diseñamos un pentest que se adapta a tu arquitectura y perfil de riesgo.

EVALUAMOS

Nuestros expertos analizan tu aplicación — web, API, mobile o infraestructura.

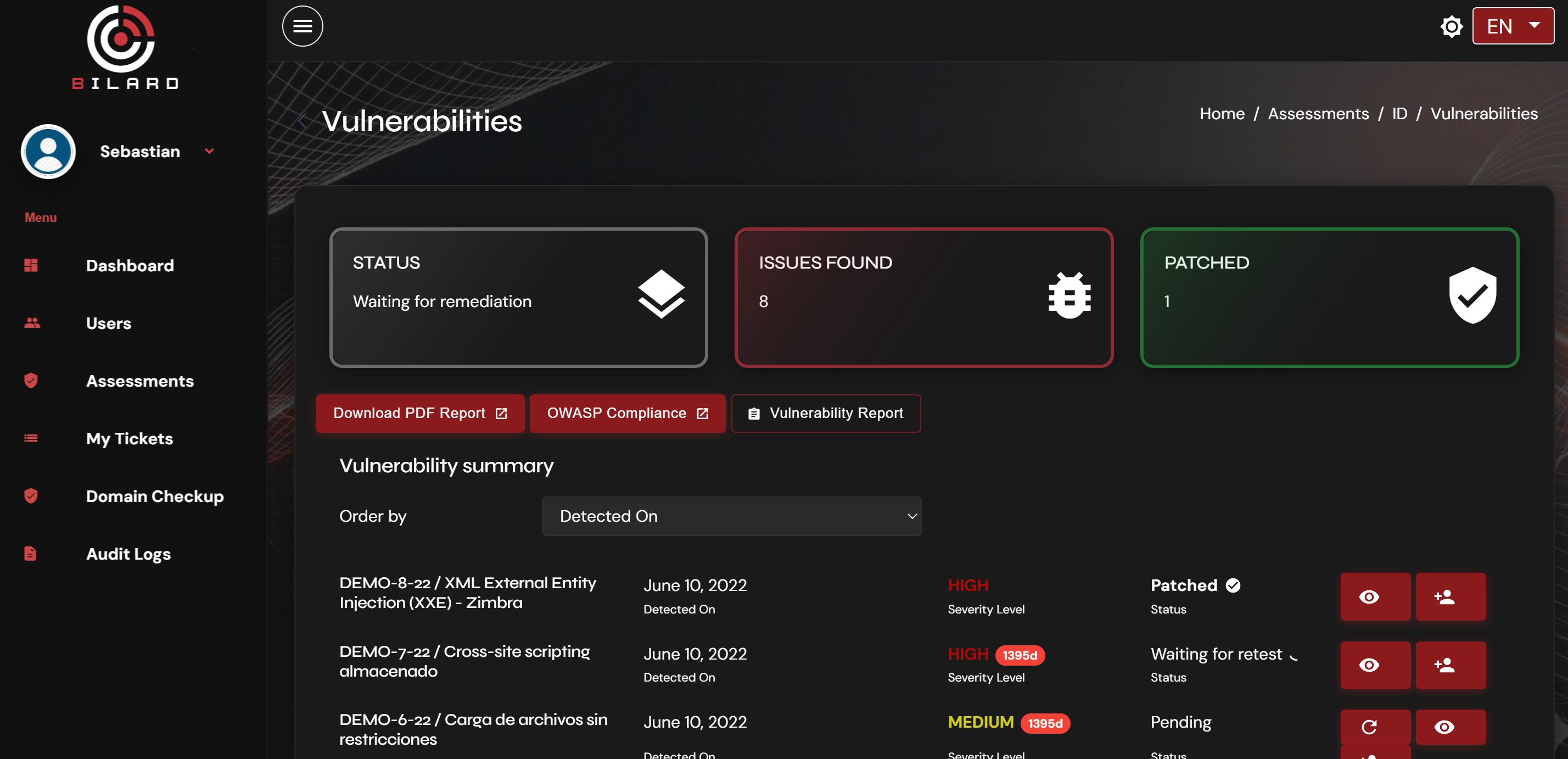

HALLAZGOS EN VIVO

Cada vulnerabilidad aparece en tu panel en tiempo real — severidad, evidencia y pasos para reproducirla.

CORREGÍS, VERIFICAMOS

Corregí el problema, solicitá un retest con un clic. El mismo equipo verifica — ilimitado por 90 días.

LO QUE HACEMOS.

Seguridad ofensiva, defensiva, formación y gestión continua de amenazas.

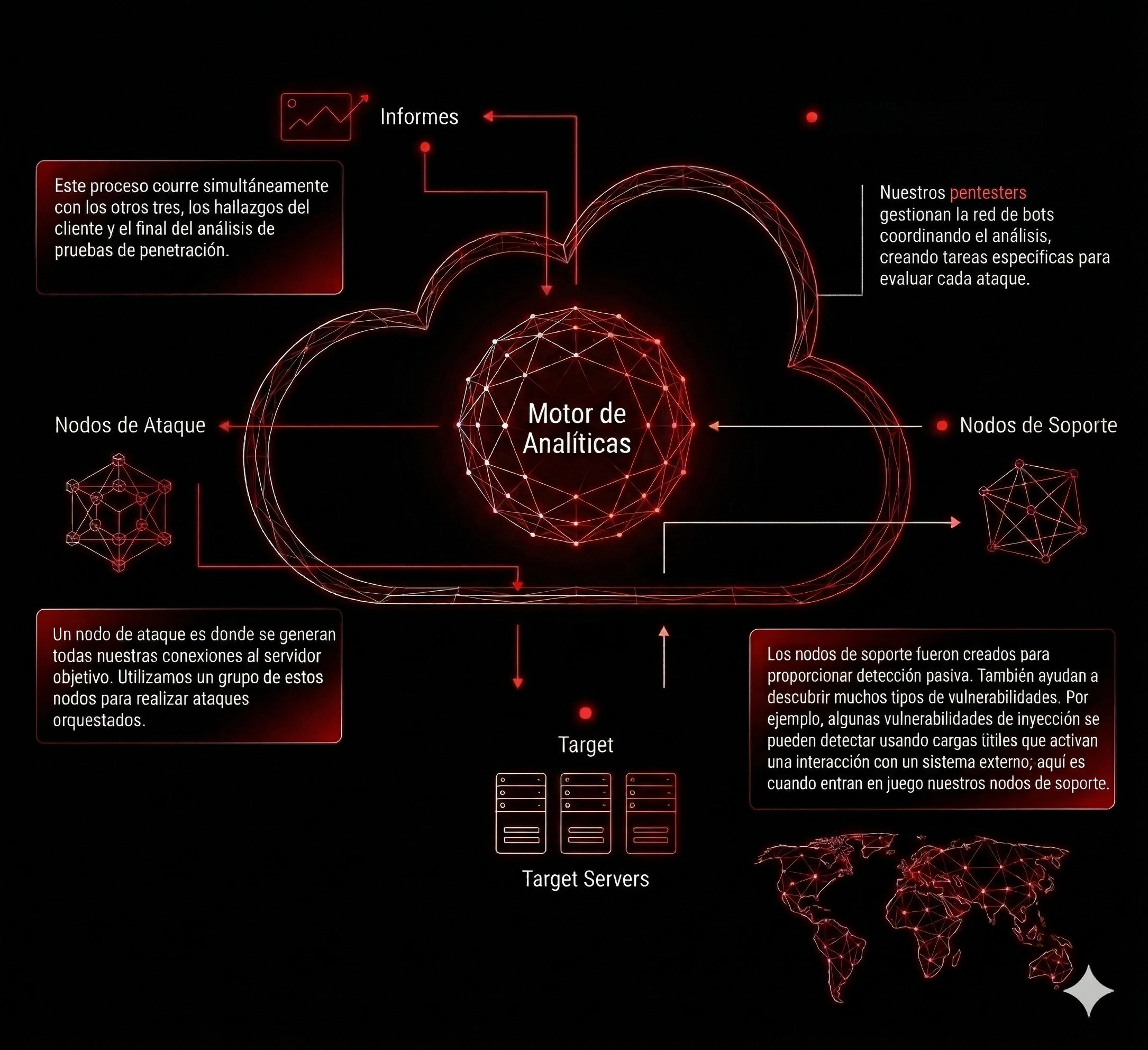

PENTESTING AS A SERVICE

OfensivoPruebas de penetración continuas. Identificamos vulnerabilidades antes de que los atacantes lo hagan, con reportes que tu equipo puede accionar de inmediato.

DOMAIN CHECKUP

ReconocimientoVisibilidad completa de tu exposición externa — subdominios, puertos abiertos, servicios, TLS deprecado y CVEs conocidos. Todo lo que un atacante puede ver de tu empresa, antes de actuar.

DETECCIÓN Y RESPUESTA ADMINISTRADA

Powered by ESETProtección continua que combina IA y experiencia humana. Monitoreamos, clasificamos y respondemos las 24hs. Sin necesidad de equipo de seguridad interno.

Tiempo medio de respuesta: 6 minutos. Uno de los servicios MDR más rápidos del mundo.

LA CIBERSEGURIDAD

ES UNA INVERSIÓN.

Las organizaciones que confían en nosotros saben que la ciberseguridad no es un gasto, es una inversión estratégica. Trabajamos con empresas de todos los sectores y tamaños, entendiendo que cada negocio tiene riesgos propios y necesidades particulares.

Nuestro equipo acompaña a los líderes de cada organización en la toma de decisiones informadas: desde la detección temprana de vulnerabilidades hasta la implementación de soluciones concretas que protegen activos críticos, datos sensibles y la continuidad operativa.

Porque en un entorno donde las amenazas evolucionan constantemente, tener al lado a un equipo con más de 20 años de experiencia y reconocimiento regional marca la diferencia.

DETECCIÓN TEMPRANA

Identificamos vulnerabilidades antes de que se conviertan en incidentes reales que impacten tu operación.

SIN FALSOS POSITIVOS

Todo hallazgo es validado manualmente por un experto antes de llegar a vos.

20 AÑOS EN LA REGIÓN

Experiencia real en el mercado argentino y latinoamericano, con reconocimiento comprobado.

PARTNER OFICIAL ESET

Acceso a las soluciones líderes del mercado con soporte experto local.

EN LOS MEDIOS.

"EL CEO QUE IGNORA LA CIBERSEGURIDAD ES UN RIESGO PARA SU ORGANIZACIÓN"

La visión de María Laura Andie Gulle, CEO y Fundadora de Synergy IT Consulting, sobre cómo la ciberseguridad debe ser parte de la agenda ejecutiva — no solo del departamento de IT.

"Un CEO que no entiende los peligros de la ciberseguridad representa un riesgo para su propia empresa."

— María Laura Andie GulleMIRÁ QUÉ

ESTÁ EXPUESTO.

GRATIS.

Sin compromiso, sin tarjeta de crédito.